感谢UniApi对本博客的的大力赞助。 创作不易,如果您觉得有帮助,请 支持LIncol29! 为了让我能够继续创作更好的内容,你也可以选择订阅博客的 VIP ,包年VIP仅需10元/年,所有VIP内容免费观看

日志

- 2025-02-11:更新frps.toml和frpc.toml文件,添加auth.token参数

前言

之前lincol29有发过如何使用zerotier去实现内网穿透的文章【实用Docker推荐】使用zerotier实现内网穿透—无公网IP也能在线访问NAS。

这里可以简单对比一下

ZeroTier:

- 创建一个虚拟局域网,让不同地理位置的设备都处于同一局域网内一样通信。点对点加密连接,可以不依赖中间服务器(使用官方的中转服务器)。

FRP:

- 是一个内网穿透工具,通过具有公网IP节点的代理服务器将内网服务暴露 公网

FRP项目地址

按照描述来说,FRP是更适合拥有服务器并且带有NAS的用户。lincol29就是其中一类,本篇文章将描述如何使用docker去搭建FRP服务访问家里的NAS。

FRP介绍

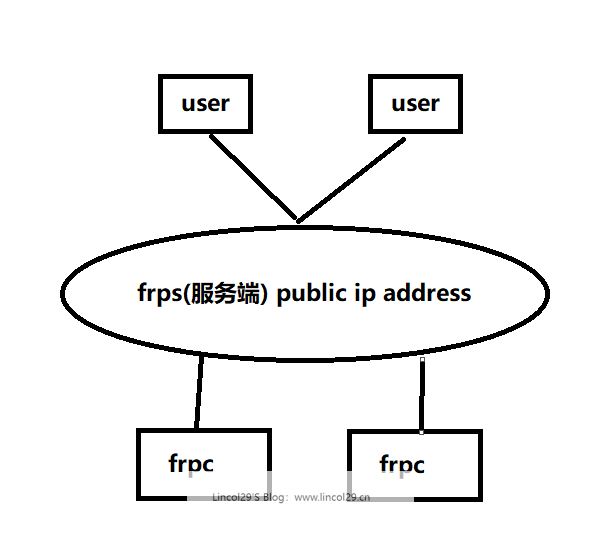

FRP = Fast Reverse Proxy

用户通过访问暴露在服务端的frps,frp 负责根据请求的端口或其他信息将请求路由到相应的内网机器,从而实现通信。

准备工作

- 服务器

- 域名

- lincol29搭建的时候使用的是 Centos 7.9系统

- 放行防火墙端口

7000、7500(等下会用到,你也可以自定义未使用的端口)

在服务器上安装frps服务端

首先来安装服务端,服务端需要在具有公网 IP 的设备上进行安装,我目前的云服务器是预装了 centos7.9 系统。

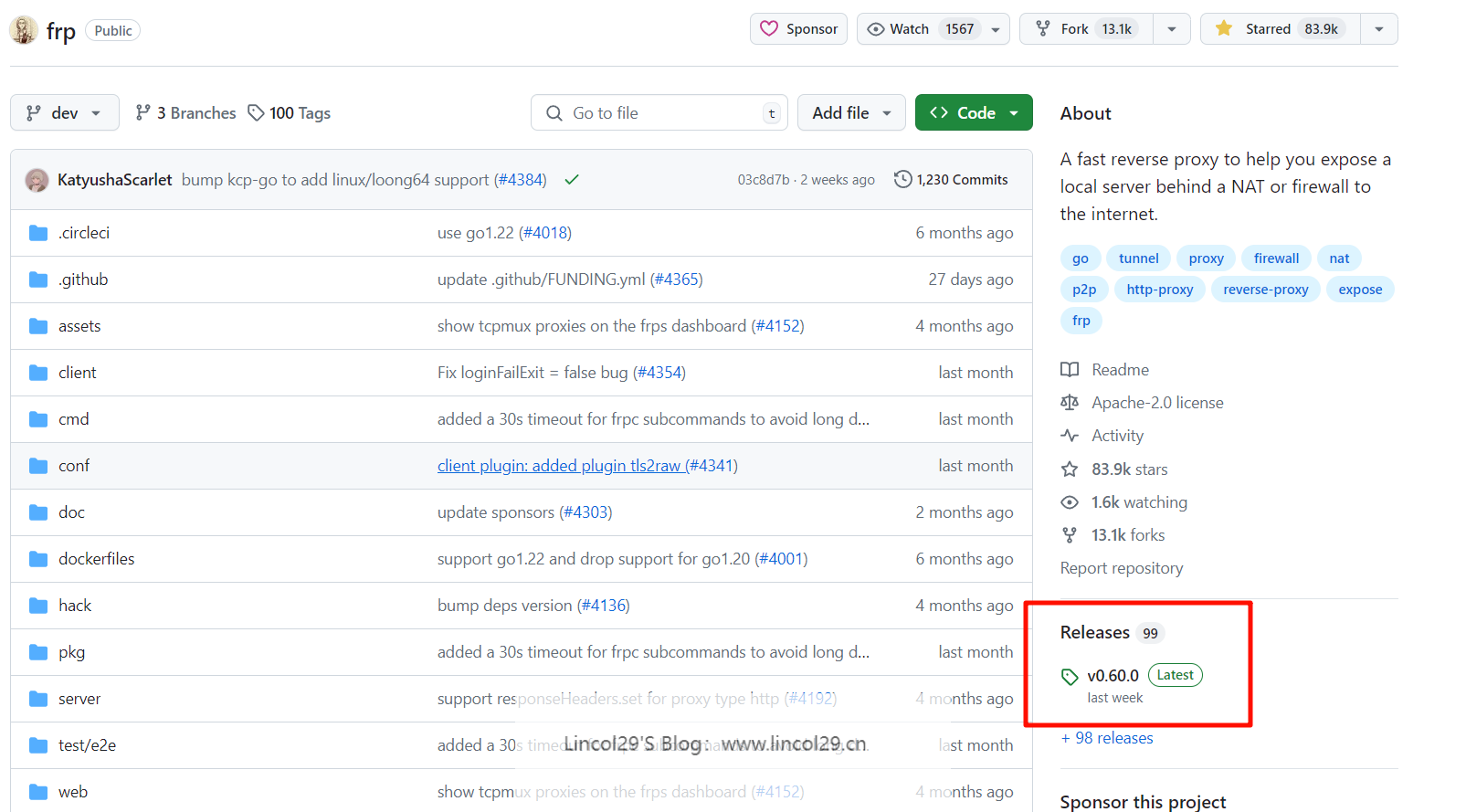

我们打开githup frp地址 ,点击Releases中最新版本v0.60.0版本

- 选择自己设备合适的版本,这里我使用的①号 x86架构64位的 frp_0.60.0_linux_amd64.tar.gz 注:如不知道自己电脑是什么架构,windows电脑可以使用cmd命令打开

msinfo32会显示是amd还是arm。

下载好压缩包,将压缩包上传到服务器(可使用宝塔或其他工具,可自行Google或者bing)

- 连接服务器ssh,找到服务器压缩包的目录,解压压缩包

Lincol 这边推荐使用 FinalShell,可以直接拖拽文件夹。

tar -zxvf 压缩包名

- 使用cd 切换目录到解压后的目录。修改frps.toml文件,并将下面代码复制到frps.toml文件中

目前frp官方已经不推荐使用ini配置文件,后续不再更新。

vim frps.toml

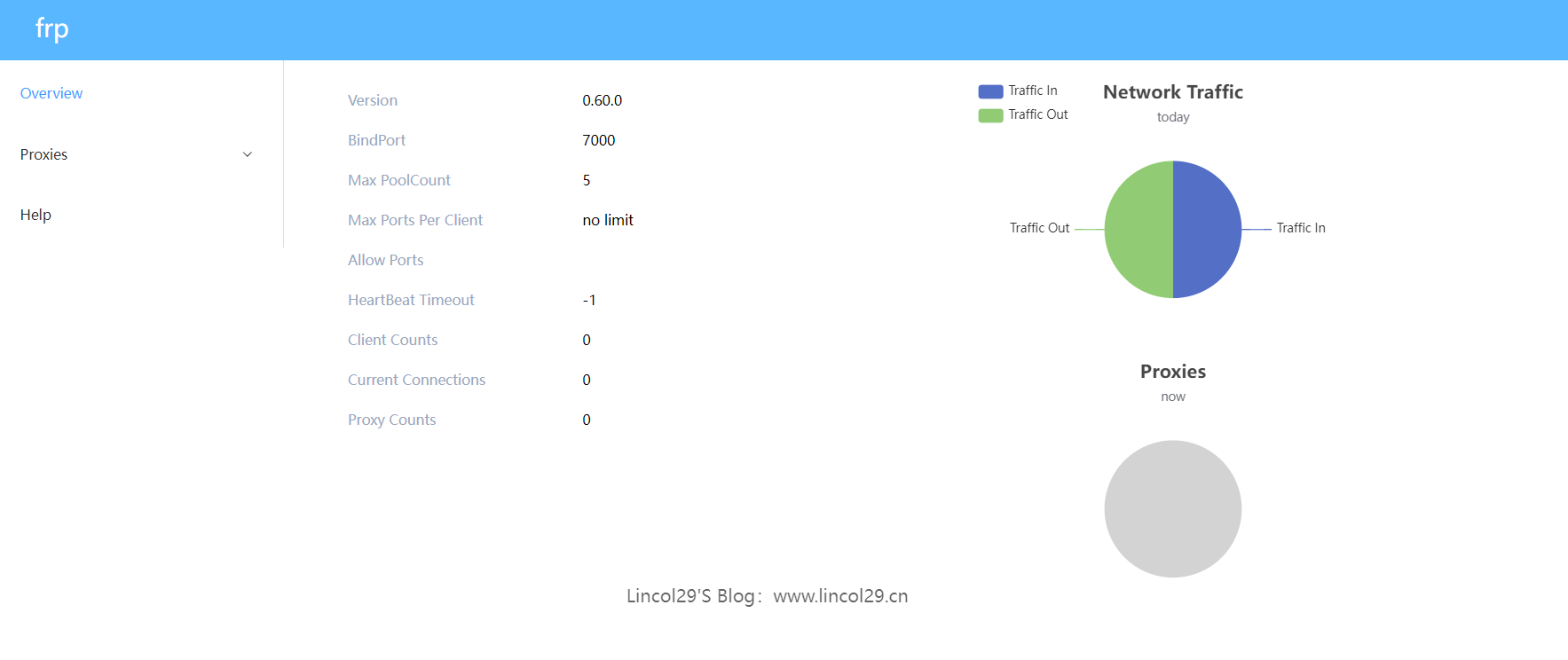

然后填写配置信息,这里会启动两个端口号:

7000:用于和内网设备数据交互;

7500:提供 frp 图形化界面,同时需要配置面板访问的账号和密码,以及 token 是内网设备和 frp 服务端建立连接时的密码。

# frps.toml

bindPort = 7000

# auth.token,需要与frpc.toml一致

auth.token = "xxxxxxxxx"

# 后台管理面板配置

webServer.port = 7500 # 后台面板端口号

webServer.addr = "0.0.0.0" # 后台管理地址

webServer.user = "xxx" # 后台管理员账号

webServer.password = "xxxxx" # 后台管理员密码

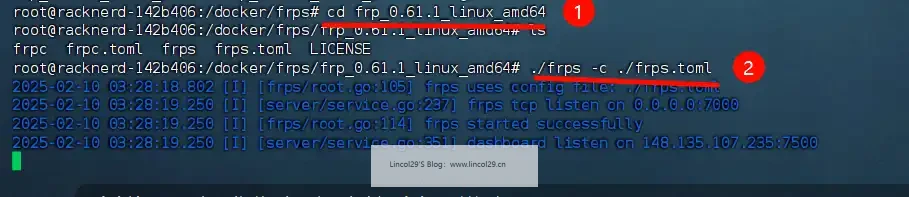

- 启动frps服务端

此方式是前台启动服务,如想方便管理服务如:开启frps、关闭frps、自启动frps等。

官方推荐使用 systemdTypora如何页面跳转可以阅读:Typora使用技巧-页内跳转

在解压后的frps文件下运行此命令

./frps -c ./frps.toml

- 使用Ip + 端口的方式已经可以访问web管理界面

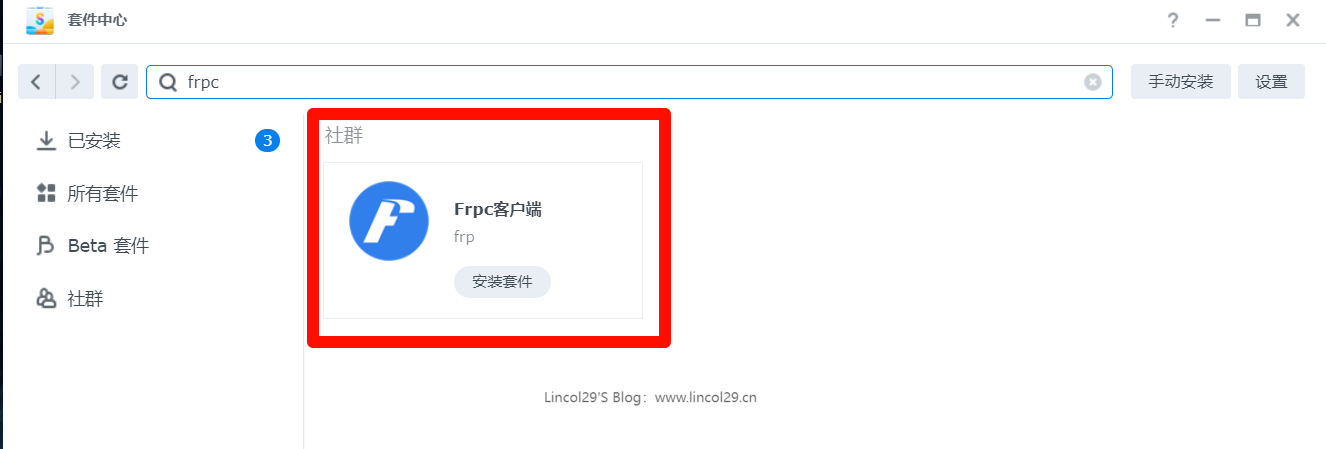

在群晖NAS安装frpc客户端

-

在群辉套件中心 – 搜索frpc – 点击安装套件

-

frpc的配置如下

# frpc.toml

serverAddr = "xxxx" #服务器的ip地址

serverPort = 7000

auth.token = "xxxxxxxxx"

[[proxies]] #代理

name = "ssh"

type = "tcp" #类型,有tcp\udp\stcp\p2p等

localIP = "127.0.0.1"

localPort = 22 #客户端端口

remotePort = 6000 #服务器的端口,提供外部访问

- tips:如果你不是使用的NAS,和配置服务端一样操作即可

配置frps.toml

运行服务端程序

./frps -c ./frps.toml

使用FRP测试实现内网穿透

通过 SSH 访问内网机器

使用以下命令通过 SSH 访问内网机器,假设用户名为 test,@为分隔符 ,后面是ip地址

ssh -o Port=6000 [email protected]

frp 将请求发送到 x.x.x.x:6000 的流量转发到内网机器的 22 端口。

使用 systemd

以下内容转自frp文档:使用 systemd

此示例演示如何在 Linux 系统下使用 systemd 来管理 frps 服务,包括启动、停止、配置后台运行和设置开机自启动。

在 Linux 系统下,使用 systemd 可以方便地控制 frps 服务端的启动、停止、配置后台运行以及开机自启动。

以下是具体的操作步骤:

1、安装 systemd

如果您的 Linux 服务器上尚未安装 systemd,可以使用包管理器如 yum(适用于 CentOS/RHEL)或 apt(适用于 Debian/Ubuntu)来安装它:

# 使用 yum 安装 systemd(CentOS/RHEL)

yum install systemd

# 使用 apt 安装 systemd(Debian/Ubuntu)

apt install systemd

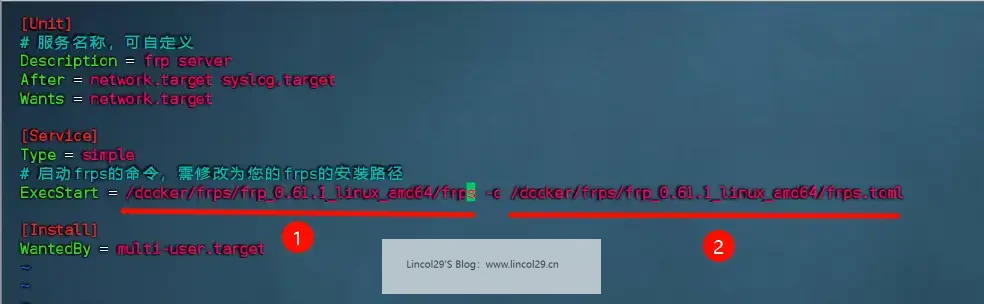

2、创建 frps.service 文件

使用文本编辑器 (如 vim) 在 /etc/systemd/system 目录下创建一个 frps.service 文件,用于配置 frps 服务。

vim /etc/systemd/system/frps.service

写入内容

[Unit]

# 服务名称,可自定义

Description = frp server

After = network.target syslog.target

Wants = network.target

[Service]

Type = simple

# 启动frps的命令,需修改为您的frps的安装路径

ExecStart = /path/to/frps -c /path/to/frps.toml

[Install]

WantedBy = multi-user.target

ExecStart = /path/to/frps -c /path/to/frps.toml路径 ①为frps路径 ②为frps.toml路径

3、使用 systemd 命令管理 frps 服务

# 启动frp

sudo systemctl start frps

重启frp

sudo systemctl restart frps

停止frp

sudo systemctl stop frps

查看frp状态: 重要,查看frp是否启动,如没启动查看状态会显示报错,直到看到成功启动

sudo systemctl status frps

4、设置 frps 开机自启动

sudo systemctl enable frps

通过遵循上述步骤,您可以轻松地使用 systemd 来管理 frps 服务,实现启动、停止、自动运行和开机自启动。确保替换路径和配置文件名称以匹配您的实际安装。

踩坑

服务器开了防火墙,导致客户端连不上,你可以试试关闭服务器防火墙

centos可以使用如下命令

systemctl stop firewalld.service

centos 系统可以使用 firewalld 服务放行防火墙端口。

使用 firewalld

1、启动 firewalld 服务(如果尚未启动): start 为启动 enable为开机自启

sudo systemctl start firewalld

sudo systemctl enable firewalld

2、打开端口 7000:

sudo firewall-cmd --zone=public --add-port=7000/tcp --permanent

3、重新加载防火墙规则以应用更改:

sudo firewall-cmd --reload

4、验证端口是否已打开:

sudo firewall-cmd --zone=public --query-port=7000/tcp

如果端口已成功打开,您会看到输出 yes。

5、查看所有打开的端口

sudo firewall-cmd --list-ports

debian 使用 ufw 放行端口

- 检查

ufw状态:

sudo ufw status

如果输出是 Status: inactive,你需要先启用 ufw。

- 启用

ufw(如果尚未启用):

sudo ufw enable

- 放行端口: 假设你要放行端口

8080,可以执行以下命令:

sudo ufw allow 8080/tcp comment '注释'

- 查看放行的端口: 使用以下命令确认规则是否已经生效:

sudo ufw status

- 重新加载

ufw(如果需要): 如果更改后没有立即生效,可以尝试重新加载ufw:

sudo ufw reload

总结

如果你按照本文的步骤执行的时候,是可以顺利部署frp实现内网穿透的。

如果还存在问题的小伙伴可以下方留言,lincol29 看到后都会一一回复。

后续会持续更新p2p打动已经其他frp的配置,目前只是介绍了tcp去连接22端口。

拓展资料

网站地图 – Lincol29 : 在这个网站地图中,你可以找到关于C#、常用生产力工具、面试面经、Docker、WordPress、RSS、等各类技术主题的教程和分享,以及对本站内容快速导航。

frp官方文档 : 如果有什么不懂或者疑问,可以自行查阅frp的官方文档。此项目在GitHub非常活跃,目前有80K star,并且保持更新中。

利用frp做内网穿透挺不错的

可以哦,我在想以后是不是直接把NAS穿透出去啦

我用的群晖矿神的frpc保持没反应怎么回事。可以详细点??

你目前是碰到什么问题?可整理一下思路后再提问。

我在群晖的docker里安装了mysql,我在公司里是可以连接mysql,但是我有远程连接的需求,所以这个内网穿透可以实现远程连接到mysql吗

实现穿透后就可以连接

好文章,最后搞了下需要c端不需要放开bindPort,s端放开serverPort,

c端不需要放开localPort、remotePort,s端需要开启remotePort,

端口基本都是s端开放

外部用户是通过S端端口进行访问,S端这个端口肯定需要开放。至于C端不需要放开localPort,可能是你的服务在本地已经开放这个端口了。比如我文章中使用的ssh代理:22端口,这个端口已经在C端开放了。

我现在能够访问dsm服务了,但是我群辉设置共享的ftp协议也设置这个穿透后,用infuse连接一直显示超时,但是看群辉日志显示了两条日志,一个是已经登录了,另一个是获取了0数据;(我环境是pve搭建的群辉和linux,linux上部署了frp)

linux中ftp的remote端口是不是被占用了?看下frp日志有没有连接上呢

HTTPS咋弄 我也是群晖。也是用客户端frp,一直弄不通 https

我使用https失败后直接用的tcp

本地https成功后 云服务器无法 转发 只能用 域名+443 访问

那你使用tcp,用nginx反代也可以实现。

问下本地https怎么写的,一直几天没弄好

代码发不出来

https://halo.xnwmw.cn/archives/frpda-jian-shi-yong

我也是和博主用的一样的frp,但是jellyfin在外网访问不了,不知道有解决办法吗

使用tcp,检查端口有没有放行。

你好,我用华为云服务器架了个frps,在家里的群晖上安装了frpc,群晖上还有个HAOS,我把NAS和HAOS都使用TCP绑定了,但是只有HAOS能访问,NAS一直访问不了,有什么解决方法吗

关键信息隐藏,frpc配置贴出来看一下

我又发现了一个问题,在PC浏览器上访问不了,但是使用手机APP群晖助手可以访问,使用手机浏览器也访问不了,是不是我得打开http端口才行?

取server端token前面username

user = “nas”

修改成华为云Server的公网IP

serverAddr = “123.123.123.123”

serverPort = 7000

default is true

loginFailExit = true

日志

log.to = “/var/log/frpc/frpc.log”

log.level = “info”

log.maxDays = 7

log.disablePrintColor = false

认证token和服务端一致

auth.method = “token”

auth.token = “nas@123456”

webServer.addr = “0.0.0.0”

webServer.port = 7400

webServer.user = “admin”

webServer.password = “admin123456”

[[proxies]]

name = “nas”

type = “tcp”

localIP = “192.168.1.4”

localPort = 5000

remotePort = 6000

[[proxies]]

name = “haos”

type = “tcp”

localIP = “192.168.1.6”

localPort = 8123

remotePort = 8123

nas连接不了,haos可以,就很奇怪了

检查6000端口有没有放行或者被占用。